یافتههای تیم امنیت لدجر در ارتباط با نقص امنیتی کیف پول ترزور

یافتههای تیم امنیت لدجر در ارتباط با نقص امنیتی کیف پول ترزور

این مطالب در رابطه با ارائه چارلز گیلمه عضو ارشد تیم امنیت لدجر در روز ۱۰ مارچ ۲۰۱۹ میباشد.

قبل از شروع این مطلب باید یادآوری کنم که امنیت یک طیف هست. هیچ وقت نمیشود قطعاً گفت چیزی امن هست یا نیست! و هرچقدر شما نکات امنیتی را بهتر رعایت کنید و به روزتر باشید، عنوانها و شهرت اشخاص و پروژهها اهمیت کمتری پیدا میکنند. هدف این است که شما یک کیفپول معمولی بیتکوینی را به شیوه ای درست استفاده کنید و نکات امنیتی مرتبط با آن را رعایت کنید و این موضوع به مراتب از اینکه کسی گفته باشد ترزور یا لدجر مشکل امنیتی دارد مهمتر است. اما با این حال به روز بودن در رابطه با ابزارهایی که استفاده میکنید هم اهمیت بسیاری دارد.

در این ارائه عضو ارشد تیم لدجر به نکاتی اشاره میکند و بعد از آن به ۴ نوع رویکرد میپردازد که طبق آنها امنیت ترزور و کلونهای آن مثل کیپکی و بیوالت و غیره مورد بررسی قرار گرفته و یافتههایشان را ارائه میکند

اوپنسورس بودن یا نبودن کیفپولهای سختافزاری!

اوپنسورس بودن کیفپول سخت افزاری دو مزیت عمده دارد:

✅ اول) اینکه یک پروژه اوپنسورس میتواند از طریق هر کسی در هر جای دنیا مورد بررسی قرار گیرد، چک شود که امن است یا خیر! درصورتی هم که مشکل امنیتیی وجود داشته باشد (مثل همین الان که تیم لدجر توانسته بررسی کند) خرد جمعی متخصصان از هرجای دنیا به کمک می آید و مسائل امنیتی سریعتر پیدا و حل میشوند.

✅ دوم) اوپنسورس بودن یک کیفپول سختافزاری به این معنی است که شما (اگر تواناییش را داشته باشید) میتوانید خودتان سختافزار خودتان را بسازید و آنوقت نرمافزار آن کیفپول رو نصب کنید.

اما اوپنسورس بودن در بحث کیف پول های سخت افزاری مسالهای را ایجاد میکند و آنهم این است که مثل کاری که Ledger میکند Trezor نمیتواند از تراشههای امن و تراشههای General Purpose MCU استفاده کند.

در ادامه ۴ رویکردی که تیم امنیت لدجر توانستند حفرههای امنیتی در ترزور پیدا کنند را میبینید:

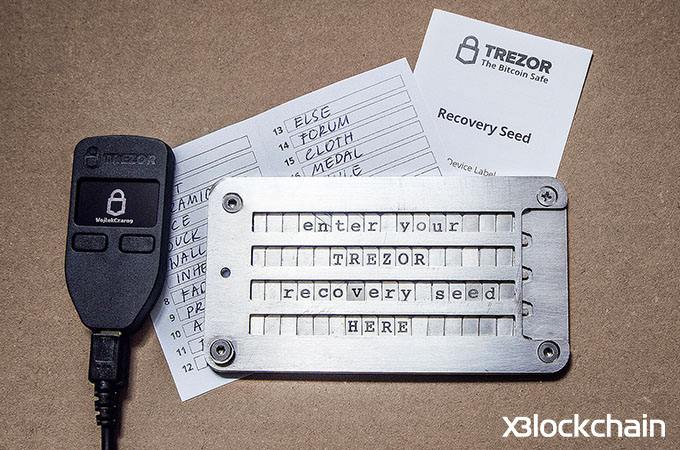

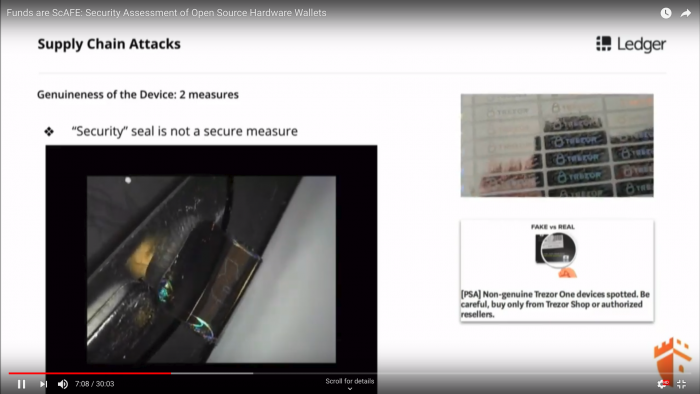

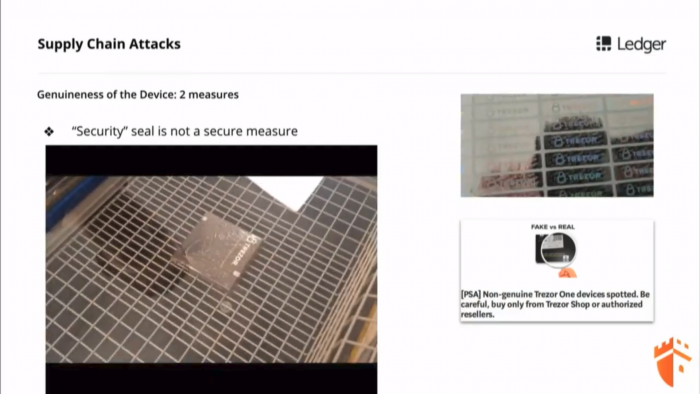

۱. حملههای Supply Chain: در این نوع حملهها، حمله کننده قادر خواهد بود کیفپول را دست کاری کرده و یا اینکه یک در پشتی را در کیفپولی که بدست شما میرسد تدارک دیده باشد! به چند شکل میشود این کار رو انجام داد: PreSeeding – Seed Exfiltration – Perform Sig – Address Swpping

تیم لدجر با تمیز و بی نقص باز کردن بستهبندی ترزور ، محتویات بسته را بیرون آورده و نرمافزار آنرا دستکاری کرده و دوباره داخل بستهبندی قرار دادند.

اگه این بسته ترزور دست شما میرسید به هیچوجه تفاوتش را نمیتوانستید با یک بسته دستنخورده تشخیص دهید.

تیم لدجر عمل PreSeeding را در ترزور دستکاری شده انجام داد. به این شکل که ۲۴ کلمه سید شما توسط کسی که دستکاری کرده از قبل تعیین شده بودند و این شخص قادر خواهد بود هروقت دوست داشت موجودی شما را خالی کند!

حملههای Supply Chain یا همان زنجیره تامین به طوری هستند که همه معتقدند اگر شما از یک واسطه کیفپولتان را تهیه میکنید آنوقت احتمال وقوع دارد! اما !!! تیم لدجر معتقد است این حملهها همیشه امکانشان وجود دارد! چگونه؟

فکر کنید ضیاء ۱۰۰ عدد ترزور سفارش میدهد که از خود ترزور هم میخرد! بعد بستهبندی تمامی این ۱۰۰ عدد را تمیز باز کرده دستکاریشان کرده و همه را مجددا” تمیز بستهبندی میکند و مرجوع می نماید به شرکت ترزور. آنوقت شرکت ترزور این ترزورهای دستکاری شده را دوباره میفرستد به بازار و شما حتی اگه از خود ترزور خریداری کرده باشید احتمال اینکه ترزور شما دستکاری شده باشد وجود دارد! ترفند جالبی بود نه؟ :))

تیم لدجر این مشکل را به ترزور در نوامبر ۲۰۱۸ اطلاع رسانی کرده است اما این مشکل هنوز برطرف نشده و ترزور جوابی نداده!

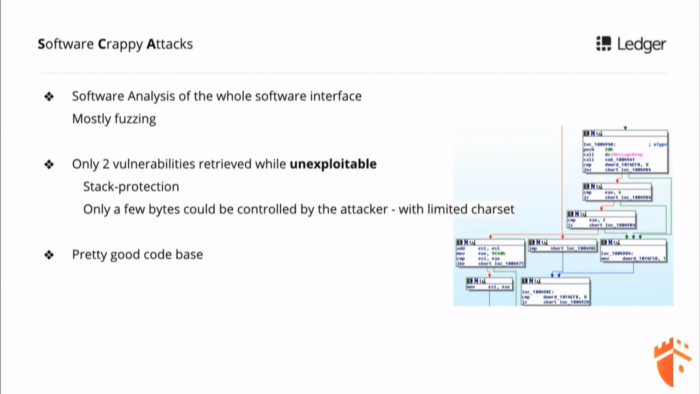

۲. حملههای Software Crappy Attacks: در این نوع حمله، نرمافزار ترزور هدف قرار داده شده است و طی این اقدام دومشکل در آن پیدا شده است که ضعف امنیتی بالایی نداشتند و به همین ضرورتی به توضیحات بیشتر احساس نمیشود ! به ترزور اطلاع رسانی شد و سریع حل شدند.

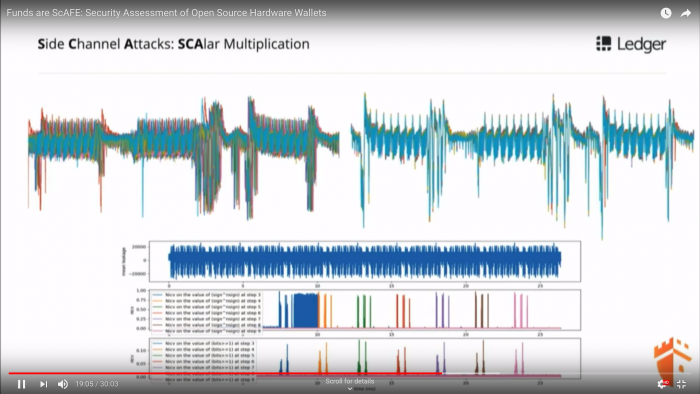

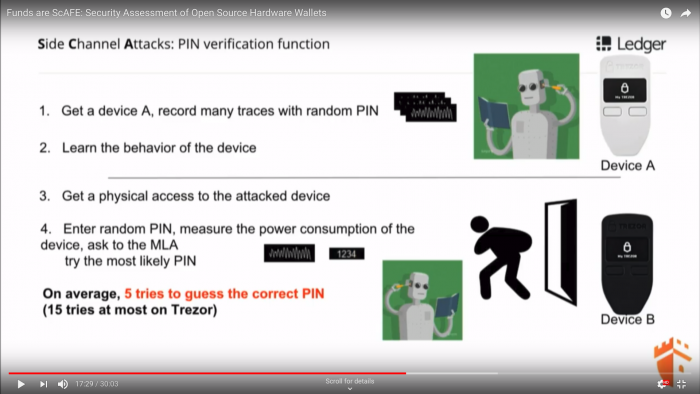

۳. حملههای کانال جانبی یا همان Side Channel Attacks: این نوع حملهها خیلی جالب و علاقهمندی خیلی از متخصصان امنیت در بحثهای رمزنگاری هستند. در این نوع حملهها با شبیهسازی و تکرار و ساخت الگوریتم سعی بر پیدا کردن کلیدهای رمزنگاری صورت میگیرد. یک حمله مشابه قبلا چند سال پیش روی ترزور با استفاده از اوسیلاتور صورت گرفته بود که اینجا میتونید ببینید.

اینجا تیم لدجر با استفاده از الگوریتمهای یادگیری ماشینی اثر دیجیتالی ترزور را بررسی میکنند و بعد از اینکه خوراک زیادی به این الگوریتم میدهند الگوریتم میتواند از این به بعد اثر دیجیتالی را با عددی که کاربر میزند تطبیق بدهد. یعنی به این شکل که الگوریتم میداند که سیگنالهایی که ترزور میفرستد کدام عدد هستند!

این الگوریتم با میانگین ۵ بار تلاش میتواند رمز پین ترزور شما را پیدا کند و از آنجایی که در ترزور تعداد دفعات وارد کردن پین نسبتا زیاد است، یک حمله کاملا موفق به شمار میرود 🙂

این حمله به ترزور گزارش شده است و الان امکان حدسزدن پین سختتر شده است!

تیم لدجر یک حمله جانبی دیگر را هم بررسی کرده است!

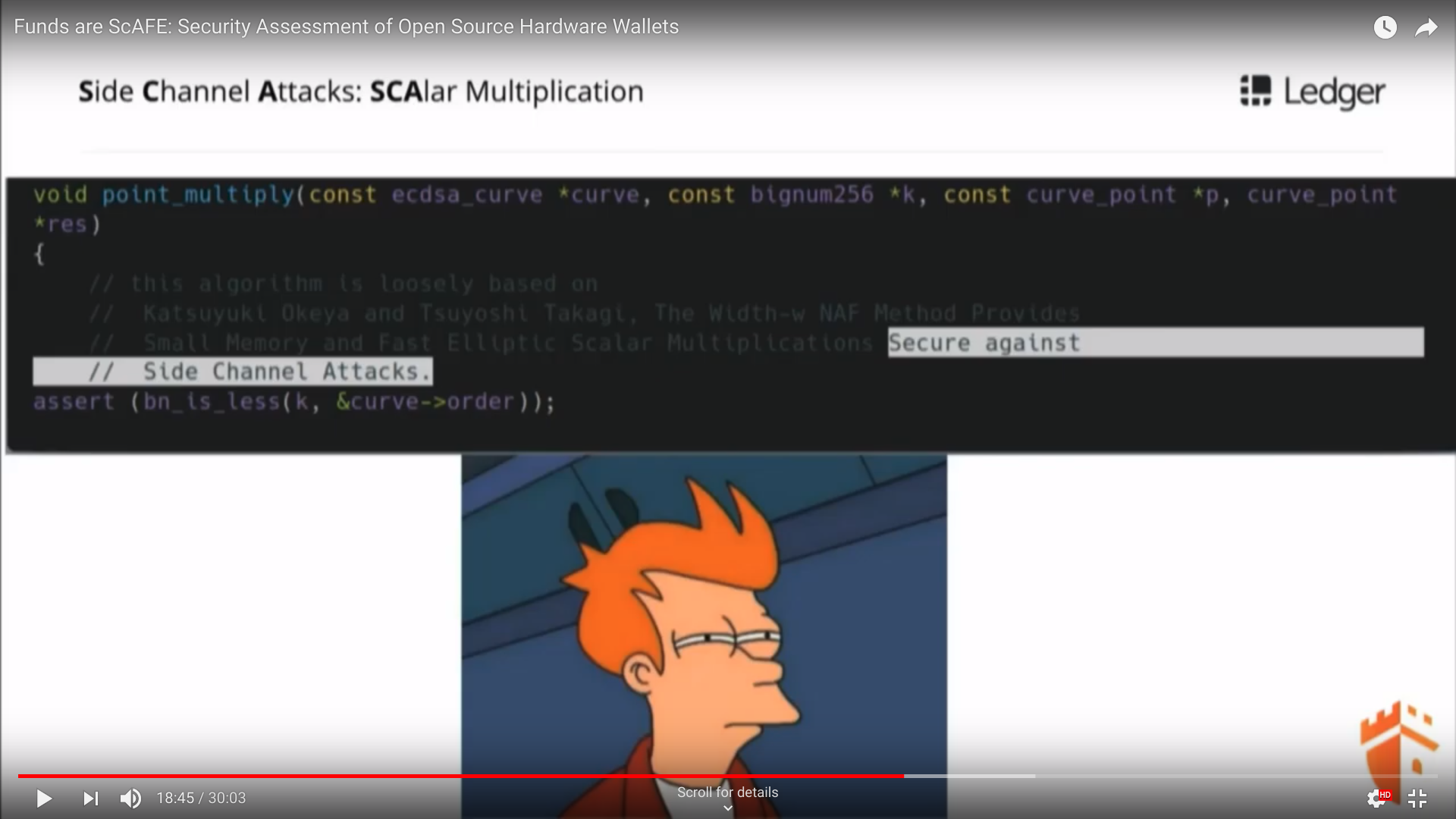

حمله به تابع SCAlar

این تابع برای فرآیندهای رمزنگاری و تولید کلیدها در ترزور استفاده میشود. یک اتفاق جالب این بود که وقتی تیم لدجر پیادهسازی این تابع را بررسی میکرد یک کامنت در کد دیدند که نوشته بود “این تابع در مقابل حملههای جانبی مصون است!”

کاری که تیم لدجر انجام داد این بود که یک عدد بزرگ SCAlar را در ورودی تابع میداد و با همان الگوریتم یادگیری ماشینی توانستند اعداد را شبیهسازی کنند.

شبیهسازی

یعنی اگر عدد SCAlar را با این روش محاسبه کنند آنوقت به راحتی میتوانند پرایوتکی را تولید کنند! این مشکل امنیتی بسیار جدی است!

تیم لدجر این موضوع را به ترزور گزارش داد و ترزور واکنشی نشان نداده است و این مشکل همچنان وجود دارد!

” ولی انصافا حداقل کامنتی که میگوید من امن هستم را باید حذف کنند دیگه :))”

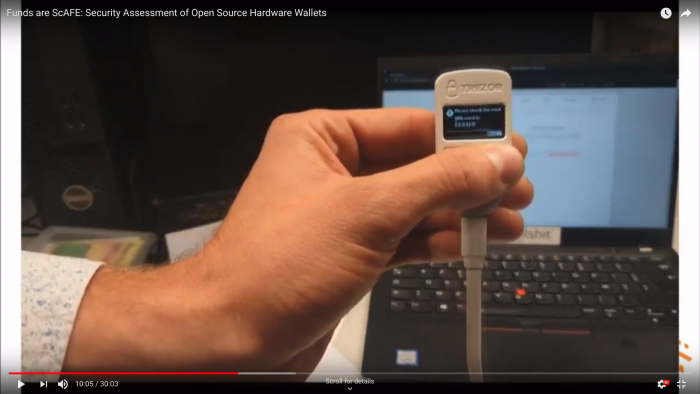

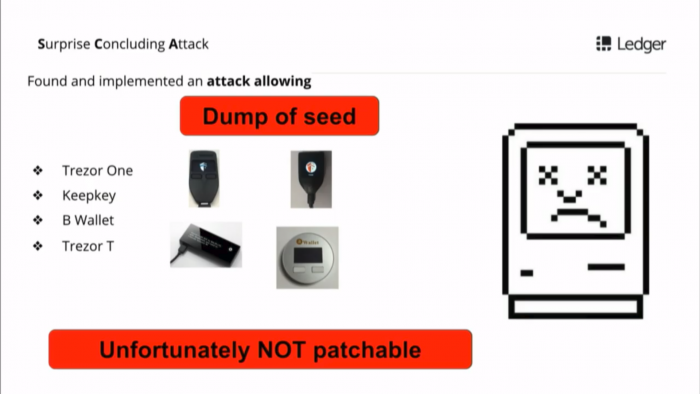

۴. حملههای Surprise Concluding: این نوع حملهها با تزریق خطا به ترزور میتوانند باعث شوند که از فرآیند پین کد گذشت و یا حتی اینکه پینکد غیرفعال شود. این حملهها راچند ماه پیش تیم Wallet.Fail هم انجام دادند .

تیم لدجر این حمله را نه فقط روی ترزور بلکه بر روی چندتا کلون دیگه از ترزور که از نرمافزار ترزور استفاده میکنند مثل کیپکی و بیوالت هم امتحان کرده است! و در همین راستا دریافتند که با گلیچ کردن توانستند ۲۴ کلمه سید رو از این کیف پول ها نیز استخراج کنند . این مشکل فعلا پچ شده و رفع شده است، اما احتمال انجام شدنش باز وجود دارد!

کار دیگری که لدجر انجام داد و تیمهای دیگر در این نوع حمله انجام نداده بودند این بود که روی مدل T ترزور که همون مدل با صفحه تاچ است هم انجامش دادند! این روش روی مدل T هم عملی بود اما یه فرقی دارد! فرقش این است که نمیشود این مشکل را در مدل T رفع کرد و عملا این ولت کاملا مشکل امنیتی دارد! این ولت باید به شکل کامل تغییر پیدا کند و از آنجا که راه حلی برای درست کردنش وجود ندارد تیم لدجر تصمیم گرفت که نحوه انجام شدن این مشکل را به تیم ترزور اعلام نکند! تنها راهکاری که تیم لدجر توانست مطرح کند این است که باید از یک کلمه اضافه یا همان Passphrase برای ۲۴ کلمه سید خودتان استفاده کنید که به اندازه یک سید کامل امنیت داشته باشد. یعنی یک کلمه رمز اضافه که حداقل ۳۶ کاراکتر باشد.

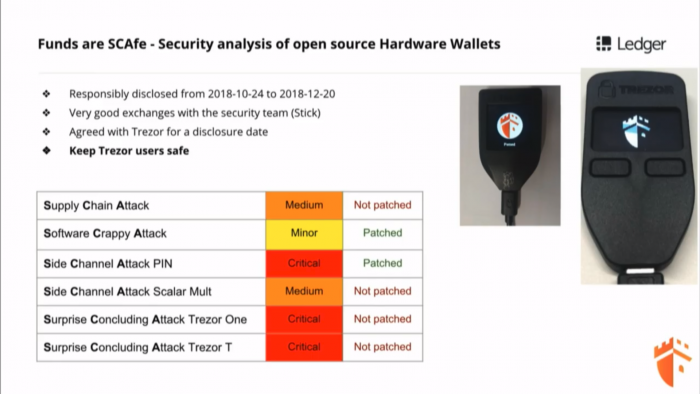

مرور همه حمله ها رو در این جدول میبینید

آخرین حرفای تیم لدجر در ارائه این بود که:

💠 ما میخوایم همه کاربران امن باشند! حتی کاربران ترزور که شرکت رقیب ما است

💠 یادتون باشد که اوپن سورس بودن الزاما معادل امنیت بیشتر نیست!

این را اضافه کنم که این نوع حملهها اغلب حملههایی پرهزینه هستند و احتمال اینکه شما هدف قرار بگیرید به ارزشی که هکر از حملهکردن ممکن است بدست بیاورد بستگی دارد! این نکته خوبی است چرا که به شما هم یادآوری میکند که وقتی ارزش کوینهای شما زیاد باشد آنوقت باید حواسجمعتر و مطلعتر باشید و حتی هزینه بیشتری کنید تا امن باقی بمانید. رویکردهای امنیتی بهتری را اتخاذ کنید مثلا از چند امضایی همراه با ترزور و لدجر هر دو استفاده کنید یا که سرمایه خود را تقسیم کنید و همه تخممرغها رو در یک سبد نگه ندارید تا یک نقطه شکست مرکزی ایجاد نکنید!

![]()

102 دیدگاه ها

Short Haircuts, Our gallery of the latest short haircuts for all tastes is going to be a game changer for your next salon appointment. Short Hairstyles, Or if you have thick hair and you’re not sure if it will suit you, you can check our gallery of the best short haircuts for thick hair as well. https://shorthaircutsmodels.com/ These are the best short haircuts for men to get in 2020 – 2021. Our favourite short hairstyles and short haircuts to inspire your next salon trip from bobs and chic, choppy boy crops to blunt ends and bangs.

Thanks, I’ve just been searching for information approximately this topic for a long time and yours is the greatest I have came upon till now. However, what in regards to the bottom line? Are you sure about the supply?